网络基础 防火墙的体系结构

网络基础防火墙的体系结构

在防火墙与网络的配置上,有以下三种典型结构:双重宿主主机体系结构、屏蔽主机体系结构和屏蔽子网体系结构。

1.双重宿主主机体系结构

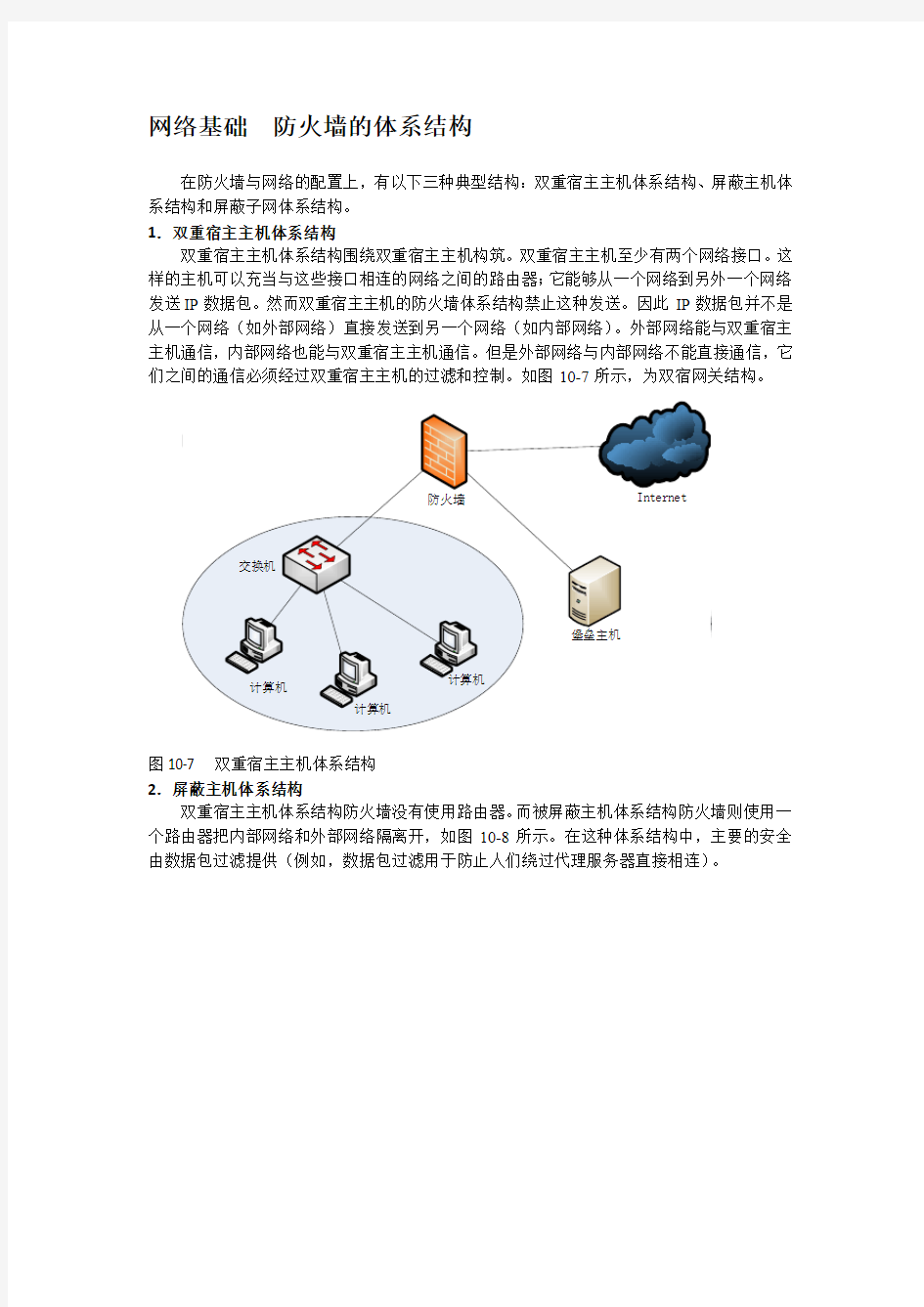

双重宿主主机体系结构围绕双重宿主主机构筑。双重宿主主机至少有两个网络接口。这样的主机可以充当与这些接口相连的网络之间的路由器;它能够从一个网络到另外一个网络发送IP数据包。然而双重宿主主机的防火墙体系结构禁止这种发送。因此IP数据包并不是从一个网络(如外部网络)直接发送到另一个网络(如内部网络)。外部网络能与双重宿主主机通信,内部网络也能与双重宿主主机通信。但是外部网络与内部网络不能直接通信,它们之间的通信必须经过双重宿主主机的过滤和控制。如图10-7所示,为双宿网关结构。

图10-7 双重宿主主机体系结构

2.屏蔽主机体系结构

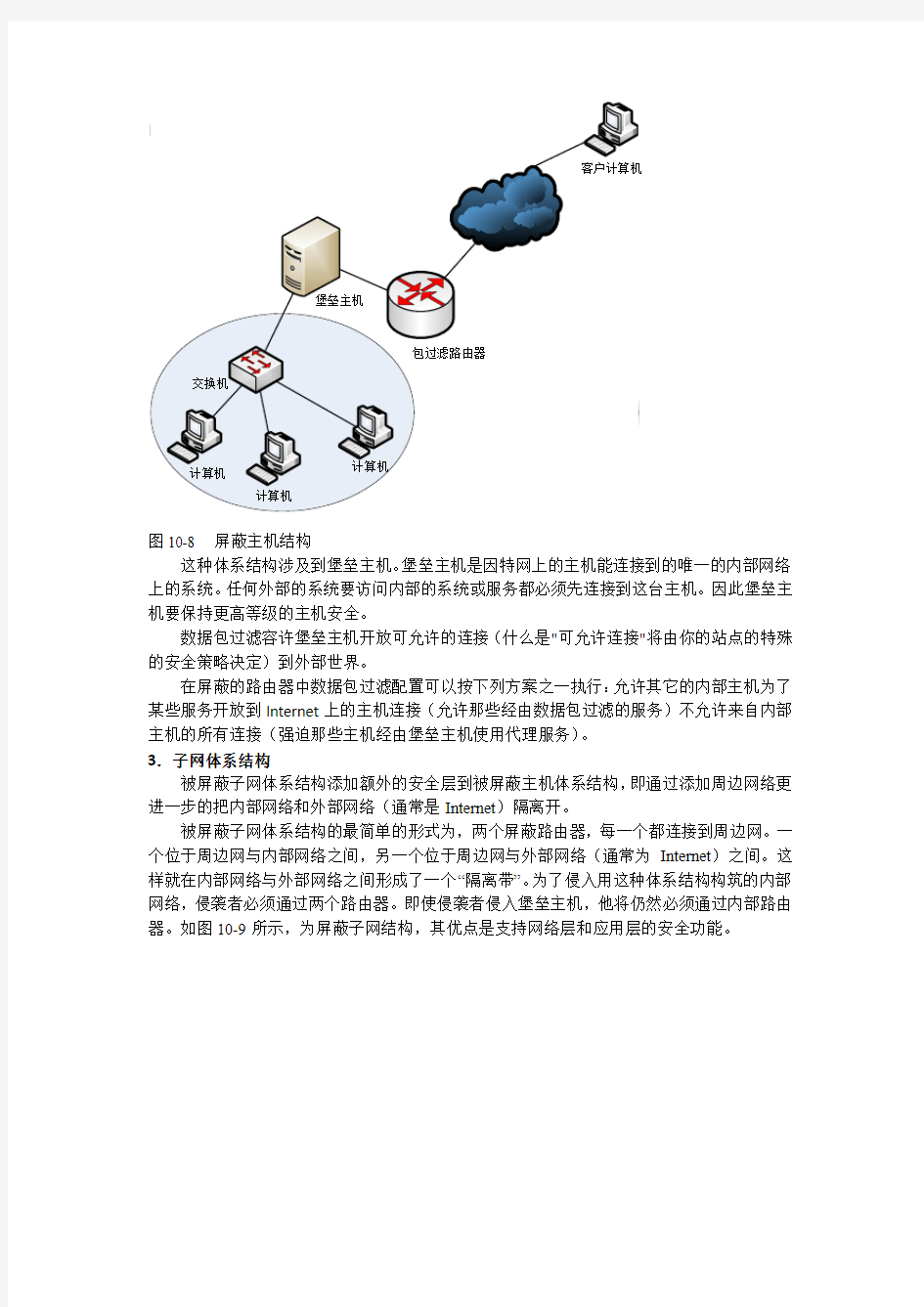

双重宿主主机体系结构防火墙没有使用路由器。而被屏蔽主机体系结构防火墙则使用一个路由器把内部网络和外部网络隔离开,如图10-8所示。在这种体系结构中,主要的安全由数据包过滤提供(例如,数据包过滤用于防止人们绕过代理服务器直接相连)。

框架结构的文献综述

【内容摘要】:框架结构是由梁和柱组成承重体系的结构。主梁、柱和基础构成平面框架,各平 面框架再由联系梁连接起来而形成框架体系。随着建筑业的发展,目前多层和高层建筑逐渐增多。 人们可以根据自己的喜好充分利用其使用空间,满足了使用者在使用上的不同要求。因此,框架结构房屋越来越多的受到人们的青睐。 【关键词】:框架结构、混凝土、应力、抗震、框架梁 一、引言 框架结构是指由梁和柱刚接而成承重体系的结构,即由梁和柱组成框架结构共同承受使用过程中 出现的水平荷载和竖向荷载。钢筋混凝土框架结构是由楼板、梁、柱及基础四种承重构件组成的。 由主梁、柱与基础构成平面框架,各平面框架再由 连续梁连接起来形成空间结构体系。 该结构形式,可形成较大的内部空间,能灵活的布置建筑平面,并具有传力明确、延性、抗震 性和整体性好的优点,因此,无论是在工业建筑还是民用建筑中,框架结构都是一种常用的结构 形式。 二、主题部分 1.框架结构的概念 框架结构是指由梁和柱以钢筋相连接而成,构成承重体系的结构,即由梁和柱组成框架共同抵抗使用 过程中出现的水平荷载和竖向荷载。框架结构的房屋墙体不承重,仅起到围护和分隔作用, 一般用预制的加气混凝土、膨胀珍珠岩、空心砖或多孔砖、浮石、蛭石、陶粒等轻质板材砌筑或 装配而成。 框架结构又称构架式结构。房屋的框架按跨数分有单跨、多跨;按层数分有单层、多层;按立面 构成分为对称、不对称;按所用材料分为钢框架、混凝土框架、胶合木结构框架或钢与钢筋混凝土混合 框架等。其中最常用的是混凝土框架(现浇整体式、装配式、装配整体式,也可根据需要 施加预应力,主要是对梁或板)、钢框架。装配式、装配整体式混凝土框架和钢框架适合大规模 工业化施工,效率较高,工程质量较好。 2.框架结构的优缺点 (1)框架结构的主要优点: 空间分隔灵活,自重轻,有利于抗震,节省材料;具有可以较灵活地配合建筑平面布置的优点, 利于安排需要较大空间的建筑结构;框架结构的梁、柱构件易于标准化、定型化,便于采用装配 整体式结构,以缩短施工工期;采用现浇混凝土框架时,结构的整体性、刚度较好,设计处理好 也能达到较好的抗震效果,而且可以把梁或柱浇注成各种需要的截面形状。 (2)框架结构的缺点为:

软件体系结构综述

软件体系结构研究综述 班级:软件092 学号:17 姓名:陈世华摘要: 近年来,软件体系结构逐渐成为软件工程领域的研究热点以及大型软件系统与软件产品线开发中的关键技术之一.归纳了软件体系结构技术发展过程及其主要研究方向.在分析了典型的软件体系结构概念之后,给出了软件体系结构的定义.通过总结软件体系结构领域的若干研究活动,提出了软件体系结构研究的两大思路,并从7个方面介绍了软件体系结构研究进展.探讨了软件体系结构研究中的不足之处,并分析其原因.作为总结,给出了软件体系结构领域最有前途的发展趋势. 关键词: 软件体系结构;基于体系结构的软件开发;软件体系结构描述语言;软件体系结构描述方法;软件体系结构演化;软件体系结构发现;软件体系结构分析;软件体系结构验证;特定域软件体系结构(DSSA) Abstract: Software architecture (SA) is emerging as one of the primary research areas in software engineering recently and one of the key technologies to the development of large-scale software-intensive system and software product line system. The history and the major direction of SA are summarized, and the concept of SA is brought up based on analyzing and comparing the several classical definitions about SA. Based on summing up the activities about SA, two categories of study about SA are extracted out, and the advancements of researches on SA are subsequently introduced from seven aspects. Additionally, some disadvantages of study on SA are discussed, and the causes are explained at the same time. Finally, it is concluded with some significantly promising tendency about research on SA. Key words: software architecture; architecture-based development; architecture description language; architectural representation and description; architectural evolution and reuse; architectural discovery; architectural analysis; architectural verification and evaluation; domain-specific software architecture (DSSA)

综合模块化航空电子系统软件体系结构综述

第30卷 第10期航 空 学 报 Vol 130No 110 2009年 10月ACTA A ERONAU TICA ET ASTRONAU TICA SIN ICA Oct. 2009 收稿日期:2008208228;修订日期:2008211218 基金项目:总装备部预研基金(9140A17020307JB3201);空军工程 大学工程学院优秀博士论文创新基金(BC07003) 通讯作者:褚文奎E 2mail :chuwenkui @1261com 文章编号:100026893(2009)1021912206 综合模块化航空电子系统软件体系结构综述 褚文奎,张凤鸣,樊晓光 (空军工程大学工程学院,陕西西安 710038) Overvie w on Soft w are Architecture of Integrated Modular Avionic Systems Chu Wenkui ,Zhang Fengming ,Fan Xiaoguang (Institute of Engineering ,Air Force Engineering University ,Xi ’an 710038,China ) 摘 要:作为降低系统生命周期费用(L CC )、控制软件复杂性、提高软件复用程度的重要手段之一,软件体系结构已成为航空计算领域的一个主要研究方向。阐述了综合模块化航空电子(IMA )的理念,分析了推动 IMA 产生和发展的主要因素。总结了ARINC 653,ASAAC ,GOA 以及F 222通用综合处理机(CIP )上的软件 体系结构研究成果,并讨论了IMA 软件体系结构需要解决的若干问题及其发展趋势。在此基础上,对中国综合航电软件体系结构研究提出了一些见解。 关键词:综合模块化航空电子;软件体系结构;开放式系统;软件工程;军事工程中图分类号:V247;TP31115 文献标识码:A Abstract :As an important means to decrease system life cycle cost (L CC ),control software complexity ,and improve the extent of software reuse ,software architecture has been a mainstream research direction in the aeronautical computer field.This article expatiates the concept of integrated modular avionics (IMA ).Three major factors are analyzed which promote the development of IMA architecture.IMA software architectures presented by ARINC specifications 653,ASAAC ,GOA ,and F 222common integrated processor (CIP )are summarized.Discussion about some problems to be solved and the development trend is made for IMA soft 2ware architecture.Finally ,some views are presented about IMA software architecture research in China.K ey w ords :integrated modular avionics (IMA );software architecture ;open systems ;software engineering ;military engineering 军用航空电子系统(以下简称:航电)是现代 战机的“中枢神经”,承载了战机的绝大部分任务,比如电子战、通信导航识别(CN I )系统等,是决定战机作战效能的重要因素。 F 222的航电综合了硬件资源,重新划分了任务功能,标志着战机的航电结构正式演变为综合式。在此基础上,F 235将航电硬件综合推进到传感器一级,并用统一航电网络取代F 222中的多种数据总线,航电综合化程度进一步提高[1]。 与此同时,航电软件化的概念逐渐凸现。F 222上由软件实现的航电功能高达80%,软件代码达到170万行,但在F 235中,这一数字刷新为800多万行。这表明,软件已经成为航电开发和实现现代化的重要手段[2] 。 航电综合化和软件化引申的一个重要问题是如何合理组织航电上的软件,使之既能够减少生 命周期费用(Life Cycle Co st ,L CC )和系统复杂度,同时又能在既定的约束条件下增强航电软件的复用性和经济可负担性。此即是航电软件体系结构研究的主要内容。 1 综合模块化航空电子 111 综合模块化航空电子理念 综合模块化航空电子(Integrated Modular Avi 2onics ,IMA )(注:该结构在国内一般称为综合航 电)是目前航电结构发展的最高层次,旨在降低飞机LCC 、提高航电功能和性能以及解决软件升级、硬件老化等问题。与联合式航电“各子系统软硬件专用、功能独立”的理念不同,IMA 本质上是一个高度开放的分布式实时计算系统,致力于支持不同关键级别的航电任务程序[3]。其理念概括如下: (1)系统综合化。IMA 最大限度地推进系 统综合,形成硬件核心处理平台、射频传感器共享;高度融合各种传感器信息,结果为多个应用程

冯诺依曼体系结构发展综述

冯·诺依曼体系结构发展综述 摘要:本文介绍了冯·诺依曼体系结构的诞生和发展,探讨了制约现代计算机进一步发展的主要因素。指出基础硬件IC生产技术的极限和冯·诺依曼体系结构的缺陷将成为计算机发展的两大瓶颈。调查了现在为了突破冯·诺依曼体系瓶颈各国科学家做出的努力,总结了现在正在研究发展中的几种非冯·诺依曼体系结构计算机。 关键词:冯·诺依曼体系结构;计算机;局限;发展 1冯·诺依曼体系的诞生和发展 1.1冯·诺依曼体系结构概述 众所周知,第一台计算机是诞生于1946年的ENIAC。作为第一台计算机的研制者,数学家冯·诺依曼提出了计算机制造的三个基本原则,即采用二进制逻辑、程序存储执行以及计算机由五个部分组成(运算器、控制器、存储器、输入设备、输出设备),这套理论被称为冯·诺依曼体系结构。该体系结构在创立70年后的今天仍然指导着计算机的制造,冯·诺依曼由此被称为“计算机之父”。对冯体系结构的传承与突破也记载着计算机的发展进程。[1] 1.2冯·诺依曼提下的发展动向 作为经久不哀的经典理论,冯·诺依曼系结构的优点是逻辑清晰、结构简单、实现成本低,缺点是存储的指令和数据共享一条总线,信息流的传输成为限制计算机性能的瓶颈,串行执行指令的方式影响了指令的执行速度。基于该理论的特点,对冯·诺依曼体系结构的三原则的演变角度分析计算机的发展动向。[2] 1.2.1二进制逻辑的演变 计算机诞生前,人类对计算机的逻辑并无清晰的概念,计算机采用什么进制一度成为科学家争论的焦点。基于人类的习惯,计算机采用十进制似乎更符合人类规范,能更好地为人类服务。但是,冯·诺依曼以电子设备存在二种稳态为依据提出了以二进制逻辑作为计算机逻辑基础,沿用至今。取决进制使用的关键在于基本稳态数量,人类普遍有十根手指,十种基本稳态造成了人类使用十进制这一现象。计算机的制造元器件如二极管等,普遍具有通断、高电平低电平、充放电等二种稳态,故而计算机内采用二进制。目前,科学家研究的新型计算机如生物计算机、量子计算机等,其制造元件使用生物分子和量子等,具备的基本稳态数量很多,其内部采用的进制也必然不同。在生物、量子等前沿科技的推动下,未来将很有可能制造出采用十进制的计算机。

计算机体系结构综述

体系结构高性能的追求 计算机体系结构是选择并相互连接硬件组件的一门科学和艺术,在人们不断探索研究的过程中,一直在追求计算机的功能、性能、功率以及花费的高度协调,以期达到各方面的最佳状态,在花费、能量、可用性的抑制下,实现计算机的多功能、高性能、低功率、少花费的一个新时代。 根据当前体系结构的发展现状,要实现以上全部要求的一台计算机,还存在着诸多的限制条件,包括逻辑上的以及硬件上的。本篇综述针对2008年的ISCA会议上的几篇论文,经过仔细研读,深刻剖析,这些文章将现在计算机体系结构发展遇到的各种瓶颈列出,并给出了相关的意见及可行的解决方案。 计算机的体系结构范围很广,定义也很宽泛,它包含了指令集的设计、组织、硬件与软件的边界问题等等,同时涉及了应用程序、技术、并行性、编程语言、接口、编译、操作系统等很多方面。作为各项技术发展的中心,体系结构一直在不断地朝前发展。 纵观计算机体系结构一路发展的历史,从60年代中期以前,最早的体系结构发展的早期时代,计算机系统的硬件发展很快,通用硬件已经很普遍,但是软件的发展却很滞后,刚刚起步,还没有通用软件的概念。从60年代中期到70年代中期,体系结构有了很大进步。多道程序、多用户系统引入了人机交互的新概念,开创了计算机应用的新境界,使硬件和软件的配合上了一个新的层次,但是此时的软件由于个体化特性很难维护,出现了“软件危机”。从20世纪70年代中期开始,分布式系统开始出现并流行,极大地增加了系统的复杂性,出现了微处理器并获得了广泛应用。如今计算机的体系结构发展已经进入了第四代,硬件和软件得到了极大的综合利用,迅速地从集中的主机环境转变成分布的客户机/服务器(或浏览器/服务器)环境,新的技术不断涌现出来。尽管如此,计算机在总体上、功能上需要解决的问题仍然存在。随着RISC技术、Cache等创新技术的发展,不仅仅在专业领域,越来越多的PC机也在向此靠拢。在每一次进步与创新的同时使组件的成本降到最低成为最需要考虑的问题。 此次会议上发表的几篇论文,分别从以下几个方面对计算机体系结构的发展与改进进行了探究。 一、新一代服务器的发展 在《Understanding and Designing New Server Architectures for Emerging Warehouse-Computing Environments》一文中,提出了一个改善服务器性能的方案。这篇论文旨在试图理解和为新兴的“仓库计算”环境设计下一代服务器。文中有两个主要的

ARM体系结构综述

第一编ARM编程模式 1. Thumb指令集是ARM指令集的重编码的子集,相较于ARM指令集,Thumb指令集有两个不足: 1)Thumb的代码执行相同的任务需要相较ARM代码更多的指令数,故不适合一些要求最大化执行时间效率的程序; 2)Thumb中不包含一些异常处理需要使用的代码,故不适用编写一些高层次的异常处理代码 2. ARM是一个RISC(精简指令集计算机),包含以下一些特性: 1) 一个大型统一的寄存器表 2) load/store结构,即所有数据操作都仅基于寄存器,而非直接基于内存; 3) 简单寻址模式,即所有load/store寻址仅依靠寄存器内容和指令域决定; 4) 统一和定长的指令格式,简化了指令的解码。 3. ARM有七种处理器模式,分别为:User(用户模式,即正常指令执行模式),FIQ(快速中断模式),IRQ(通用中断处理模式),Supervisor(超级用户模式,即操作系统保护模式),Abort(中止模式,实现内存或虚拟内存的保护),Undefined(未定义模式),System(系统模式,执行特权的系统进程)。模式之间的切换可以通过软件控制或外部的中断或异常引起。 4. 正常的应用程序均在User(用户模式)下运行,此时无法获取一些受限的系统资源,也不可以任意切换处理器模式,除非有异常发生。 5. 除了User外的其他六个均为特权模式,他们可以获取各类系统资源,并能实现相互切换。其中除System外的五个为异常模式。 6. ARM总计拥有37个寄存器,其中31个通用的32-bit寄存器,还有6个32-bit状态寄存器。而在任意时刻,仅有其中的16个通用寄存器是可见的。 7. ARM体系结构中可见的寄存器为R0-R15,可分成三类:未堆积(unbanked)寄存器R0-R7,堆积(banked)寄存器R8-R14和程序计数器R15。 8. R0-R7为所有模式共享,所有模式共用这8个寄存器。 9. R8-R14为堆积寄存器,其又分成两类。一类是R8-R12,分为两组,一组是FIQ模式专用,另一组是其他六种模式共用。另一类是R13和R14,分为六组,分别是User和System共用一组,其他五种异常处理器模式各保有一组R13和R14。R13和R14一般都用来做特殊的用途,其中R13为堆栈指针(SP);R14为链接寄存器,有两种特殊的功能,一种是发生子程序调用时保存子程序返回地址,另一种是异常发生时保存异常返回地址。 10. PC(R15)保存的是程序计数器,为当前指令的地址+8字节。同时,由于ARM指令是字对齐的,所以PC的最低两个位bit[0:1]一般为0。一个例外是当STR或者STM指令保存

防火墙试题及答案

防火墙试题及答案文件编码(008-TTIG-UTITD-GKBTT-PUUTI-WYTUI-8256)

武汉职业技术学院 总复习二 班级:姓名:学号: 一.选择题 1、对于防火墙不足之处,描述错误的是 D 。 A.无法防护基于尊重作系统漏洞的攻击 B.无法防护端口反弹木马的攻击 C.无法防护病毒的侵袭 D.无法进行带宽管理 2. 防火墙对数据包进行状态检测包过滤是,不可以进行过滤的是:D。 A: 源和目的IP地址 B: 源和目的端口 C: IP协议号 D: 数据包中的内容 3. 防火墙对要保护的服务器作端口映射的好处是: D 。 A: 便于管理 B: 提高防火墙的性能 C: 提高服务器的利用率 D: 隐藏服务器的网络结构,使服务器更加安全 4. 关于防火墙发展历程下面描述正确的是 A 。 A.第一阶段:基于路由器的防火墙 B. 第二阶段:用户化的防火墙 工具集 C. 第三阶段:具有安全尊重作系统的防火墙 D: 第四阶段:基于通用尊重作系统防火墙 5. 包过滤防火墙的缺点为: A 。

A. 容易受到IP欺骗攻击 B. 处理数据包的速度较慢 C: 开发比较困难 D: 代理的服务(协议)必须在防火墙出厂之前进行设定 6. 内网用户通过防火墙访问公众网中的地址需要对源地址进行转换,规则中的动作应选择: B 。 A:Allow B:NAT C:SAT D:FwdFast 7. 从安全属性对各种网络攻击进行分类,阻断攻击是针对 B 的攻击。 【 B 】 A. 机密性 B. 可用性 C. 完整性 D. 真实性 8. VPN的加密手段为 C 。 A. 具有加密功能的防火墙 B. 具有加密功能的路由器 C. VPN内的各台主机对各自的信息进行相应的加密 D. 单独的加密设备 9. 根据ISO的信息安全定义,下列选项中___ B _是信息安全三个基本属性之一。 A真实性 B可用性 C可审计性 D可靠性 10. 计算机病毒最本质的特性是__ C__。

防火墙试题及答案

武汉职业技术学院 总复习二 班级:姓名:学号: 一.选择题 1、对于防火墙不足之处,描述错误的是 D 。 A.无法防护基于尊重作系统漏洞的攻击 B.无法防护端口反弹木马的攻击 C.无法防护病毒的侵袭 D.无法进行带宽管理 2. 防火墙对数据包进行状态检测包过滤是,不可以进行过滤的是:D。 A: 源和目的IP地址 B: 源和目的端口 C: IP协议号 D: 数据包中的内容 3. 防火墙对要保护的服务器作端口映射的好处是: D 。 A: 便于管理 B: 提高防火墙的性能 C: 提高服务器的利用率 D: 隐藏服务器的网络结构,使服务器更加安全 4. 关于防火墙发展历程下面描述正确的是 A 。 A.第一阶段:基于路由器的防火墙 B. 第二阶段:用户化的防火墙工具集 C. 第三阶段:具有安全尊重作系统的防火墙 D: 第四阶段:基于通用尊重作系统防火墙 5. 包过滤防火墙的缺点为: A 。 A. 容易受到IP欺骗攻击 B. 处理数据包的速度较慢 C: 开发比较困难 D: 代理的服务(协议)必须在防火墙出厂之前进行设定 6. 内网用户通过防火墙访问公众网中的地址需要对源地址进行转换,规则中的动作应选择: B 。 A:Allow B:NAT C:SAT D:FwdFast 7. 从安全属性对各种网络攻击进行分类,阻断攻击是针对 B 的攻击。 A. 机密性 B. 可用性 C. 完整性 D. 真实性 8. VPN的加密手段为 C 。 A. 具有加密功能的防火墙

B. 具有加密功能的路由器 C. VPN内的各台主机对各自的信息进行相应的加密 D. 单独的加密设备 9. 根据ISO的信息安全定义,下列选项中___ B _是信息安全三个基本属性之一。 A 真实性 B 可用性 C 可审计性 D 可靠性 10. 计算机病毒最本质的特性是__ C__。 A 寄生性 B 潜伏性 C 破坏性 D 攻击性 11. 防止盗用IP行为是利用防火墙的 C 功能。 A: 防御攻击的功能 B: 访问控制功能 C: IP地址和MAC地址绑定功能 D: URL过滤功能 12. F300-Pro是属于那个级别的产品 C 。 A:SOHO级(小型企业级) B:低端产品(中小型企业级) C:中段产品(大中型企业级) D:高端产品(电信级) 13. 一般而言,Internet防火墙建立在一个网络的 C 。 A. 内部子网之间传送信息的中枢 B. 每个子网的内部 C. 内部网络与外部网络的交叉点 D. 部分内部网络与外部网络的结合处 14. 目前,VPN使用了 A 技术保证了通信的安全性。 A. 隧道协议、身份认证和数据加密 B. 身份认证、数据加密 C. 隧道协议、身份认证 D. 隧道协议、数据加密 15. 我国在1999年发布的国家标准_ C ___为信息安全等级保护奠定了基础 A.GB 17799 B .GB 15408 C.GB 17859 D.GB 14430 16. 网络安全最终是一个折衷的方案,即安全强度和安全操作代价的折衷,除增加安全

软件体系结构—概述

软件体系结构

目录 第一章软件体系结构概述 (3) 1.软件体系结构定义 (3) 2.软件体系结构内容 (3) 3.UML (4) 4.抽象、接口、高内聚、低耦合常用概念 (4)

第一章软件体系结构概述 1.软件体系结构定义 Architecture Styles,定义为根据结构组织模式构成的软件系统族,表达了部件和他们之间的关系。例如客户/服务器(Client /Server)结构、浏览器/服务器(Browser/Server)结构等。 2.软件体系结构内容 1.体系结构风格(Architecture Styles) 体系结构风格是描述特定系统组织方式的惯用范例,强调组织模式和惯用范例。组织模式即静态表述的样例,惯用范例则是反映众多系统共有的结构和语义。通常,体系结构风格独立于实际问题,强调了软件系统中通用的组织结构,比如管道线,分层系统,客户机-服务器等等。体系结构风格以这些组织结构定义了一类系统族。 2. 设计模式(Design Pattern) 设计模式是软件问题高效和成熟的设计模板,模板包含了固有问题的解决方案。设计模式可以看成规范了的小粒度的结构成分,并且独立于编程语言或编程范例。设计模式的应用对软件系统的基础结构没有什么影响,但可能对子系统的组织结构有较大影响。每个模式处理系统设计或实现中一种特殊的重复出现的问题。例如,工厂模式,它为解决抽象部分和实现部分独立变化的问题提供了一种通用结构。因此,设计模式更强调直接复用的程序结构。 3. 应用框架(Application Framework) 应用框架是整个或部分系统的可重用设计,表现为一组抽象构件的集合以及构件实例间交互的方法。可以说,一个框架是一个可复用的设计构件,它规定了应用的体系结构,阐明了整个设计、协作构件之间的依赖关系、责任分配和控制流程,表现为一组抽象类以及其实例之间协作的方法,它为构

轮式全向移动小车体系结构综述开题报告

本科毕业设计(论文)开题报告(含论文综述) 学院:XXXXXXX 工程学院 _______________ 所属教研室:XXXXX 教研室 _________________ 课题名称:轮式全向移动小车体系________ 结构综述专业(方向):XXXXXXXXXXXXXX _______________ 班级:XXX 班学号:XXXXXXXXXXX 学生:XXXXXX _________________________ 指导教师:XXXXXX ___________________________ 开题日期:2013 年2月25日

三、研究方案:[⑴技术方案(有关方法、技术路线、技术措施):⑵实施方案所需的条件(技术条件、试验条件等)] 1、研究技术方案 (1)、学校图书馆参考相关专业技术资料; (2)、借鉴相关文献的成功设计案例; (3)、浏览相关自动化控制技术方面的网站; (4)、查阅相关国家标准和设计规范。 2、研究实施方案所需的条件和计划 第一步收集各种文献资料,数据分析,并进行有关调研。 主要通过学校图书馆、中国期刊网等,查阅全向移动小车的相关资料,了解全向轮及相关全向移动小车设计得一些情况,并认真阅读、分析和运用,了解其设计者的设计思想。 第二步明确自己的研究方向。 毕业论文将整理当前主流轮式全向移动小车的体系结构(机械、硬件、软件)与应用现状,参照国内外已有实例,提出适用于车底安全检查应用的小型小车体系结并论证此体系结构有效性。 第三步选择研究方法。 根据使用环境的不同选择合适的器材和设计,以实现最佳的效果。 主要的研究方法:文献查阅,数据调查,MATLAB^件仿真,视频动画演示……

软件体系结构风格综述_李龙澍

第4期 安庆师范学院学报(自然科学版)JournalofAnqingTeachersCollege(NaturalScienceEdition)收稿日期:2006-07-28 基金项目:国家自然科学基金项目(60273043);安徽省自然科学基金(050420204);安徽省学校拔尖人才基金(05025102);安徽 省教育厅自然科学研究项目(2006KG098B)。 作者简介:李龙澍(1956-),男,安徽亳州人,教授,博士生导师,主要从事智能软件的教学和研究工作。 2006年11月 Nov.2006第12卷第4期Vol.12No.4 随着计算机应用的日益普及,人们对软件的需求量急剧增加。但是,计算机软件开发技术却远远没有跟上硬件技术的发展,使得软件开发的成本逐年剧增。更为严重的是,软件的质量没有可靠的保证。软件开发的速度与计算机普及的速度不相适应,软件的质量与应用的要求不相适应,软件开发技术已 经成为影响计算机系统发展的“瓶颈”[15]。20世纪60年代的软件危机使得人们开始重视软件工程的研 究。起初,人们把软件设计的重点放在数据结构和算法的选择上,随着软件系统规模越来越大、越来越复杂,整个系统的结构和规格说明显得越来越重要,软件危机的程度日益加剧,现有的软件工程方法对此显得力不从心。对于大规模的复杂软件系统来说,对总体的系统结构设计和规格说明比起对计算的算法和数据结构的选择显得更重要。在此种背景下,人们认识到软件体系结构的重要性,并认为对软件体系结构的研究将会成为提高软件生产率和解决软件维护问题的新的最有希望的途径。[1,4,5] 1.软件体系结构的基本概念 按照现代软件工程的观点,开发一个软件系统的核心问题是怎样把一个大的系统划分成若干个结构合理的小的子系统,也就是系统怎样被分成许多模块,模块之间怎样相互作用,组合起来有什么样的整体属性,这些问题清楚了,软件就具有了体系结构。软件体系结构是设计抽象的进一步发展,满足了 更好地理解软件系统,更方便地开发更大、 更复杂的软件系统的需要。最近几年软件体系结构研究已完全独立于软件工程的研究,成为计算机科学的一个最新的研究方向和独立学科分支。许多专家学者从不同角度和不同侧面对软件体系结构进行了刻画,较为典型的定义有:[1-5] (1)1992年DewaynePerry和A1exWo1f曾这样定义:软件体系结构是具有一定形式的结构化元素 (或称设计元素),包括处理构件、 数据构件和连接构件。处理构件负责对数据进行加工,数据构件是被加工的信息,连接构件把体系结构的不同构建以不同的形式连接起来。这一定义在其他的有关软件体系结构定义中基本上得到了不同形式的体现。 (2)1993年MaryShaw和DavidGarlan认为软件体系结构是软件设计过程中的一个层次,它由元素、连接以及它们之间的约束组成,其抽象程度超越计算过程中的算法设计和数据结构设计。包括总体组织和全局控制、通讯协议、同步、数据存取,以及在各设计方案间进行选择等,如全局组织和全局控制结构、关于通讯、同步与数据存取的协议,设计构件功能定义,物理分布与合成,设计方案的选择、评估与实现,粒度和性能等。 (3)HayesRoth在一次特定软件体系结构的报告中认为软件体系结构是一个由功能构件组成的抽象的系统规范,主要包括用其行为来描述的功能构件和构件之间的相互连接、接口和关系。软件体系结构风格综述 李龙澍 (安徽大学计算机科学与技术学院,安徽合肥230039) 摘要:软件体系结构已经成为软件工程的一个重要研究领域,本文综述了数据流系统、数据抽象和面向 对象组织、分层系统、数据中心系统等软件体系结构风格,并且指出了它们的优点和缺点。 关键词:软件体系结构;构件;综述 中图分类号:TP311文献标识码:A文章编号:1007-4260(2006)04-0001-04

DSP体系结构综述

姓名:黄路瑶学号:1208063015 DSP体系结构综述 数字信号处理(Digital Signal Processing,DSP)是一门涉及多门学科并广泛应用与很多科学的工程领域的新兴学科。20世纪60年代以来,随着计算机和信息技术的飞速发展,有力地推动和促进DSP技术的发展进程。在过去的20多年时间里,DSP技术已经在通信等领域得到了极为广泛的应用。 数字信号处理是利用计算机或专用处理设备,以数字的形式对信号进行分析、采集、合成、变换、滤波、估算、压缩、识别等加工处理,以便提取有用的信息并进行有效的传输与应用。与模拟信号处理相比,数字信号处理具有精确、灵活、抗干扰能力强、可靠性高、体积小、易于大规模集成等优点。 数字信号处理不同于普通的科学计算与分析,它强调运算的实时性。因此,DSP除了具备普通微处理器所强调的高速运算和控制能力外,针对实时数字信号处理的特点,在处理器的结构、指令系统、指令流程上做了很大的改进,其主要特点如下。 1、采用哈佛结构 DSP芯片普遍采用数据总线和程序总线分离的哈佛结构或改进的哈佛结构,比传统处理器的冯·诺依曼结构有更快的指令执行速度。 (1)冯·诺依曼结构 该结构采用单存储空间,即程序指令和数据公用一个存储空间,使用单一的地址和数据总线,取指令和取操作数都是通过一条总线分时进行的。当进行高速运算时,不但不能同时进行取指令和取操作数,而且还会造成数据传输通道的瓶颈现象,其工作速度较慢。 (2)哈佛结构 该结构采用双存储空间,程序存储器和数据存储器分开,有各自独立的程序总线和数据总线,可独立编址和独立访问,可对程序和数据进行独立传输,使取指令操作、指令执行操作、数据吞吐并行完成,大大的提高了数据处理能力和指令的执行速度,非常适合于实时的数字信号处理。 (3)改进型的哈佛结构 改进型的哈佛结构时采用双存储空间和数条总线,即一条程序总线和多条数

高级计算机系统结构综述

龙源期刊网 https://www.sodocs.net/doc/cf16590448.html, 高级计算机系统结构综述 作者:王子淳 来源:《科学与财富》2017年第18期 摘要:计算机体系结构是一门连接硬件与软件的学科,在不断的深入研究过程中,一直 在追求计算机的功能、性能、功率以及花费的高度协调,以期达到各方面的最佳状态,在花费、能量、可用性的抑制下,实现计算机的多功能、高性能、低功率、少花费的新时代。本篇综述主要讲述流水线技术,指令系统,以及计算机系统结构的发展趋势。 关键词:高级计算机系统结构,流水线技术,指令系统 1流水线技术 1.1 流水线的基本概念 计算机系统结构的国际权威美国Stanford大学的John L.Hennessy和UC Berkely大学的David A.Paterson在其名著《Computer Architecture-- A quantitative approach》一书中特别指出:“流水线过去是,而且将来也很有可能还是提高计算机性能的最有效技术之一”[1] 流水线技术(Pipeline technology)是将一个重复的时序过程分解成为若干个子过程,而每一个子过程都可有效地在其专用功能段上与其他子过程同时执行。流水线中的每个子过程及其功能部件称为流水线的级或段(pipeline stage),流水线的段数称为流水线的深度(pipeline depth),段与段相互连接形成流水线。 1.2 流水线的分类 从不同的角度和观点,可以把流水线分成多种不同的种类: 1.单功能流水线(single-function pipeline):只能完成一种固定功能的流水线 2.多功能流水线(multi-function pipeline ):流水线的各段可以进行不同的连接,从而使 流水线在不同的时间,或者在同一时间完成不同的功能。 3.静态流水线(static pipeline):在同一时间内,流水线的各段只能按同一种功能的连接方式工作。 4.动态流水线(dynamic pipeline):在同一时间内,当某些段正在实现某种运算时,另一些段却在实现另一种运算。

安全体系结构

安全体系结构 (一)安全体系结构图 如图3所示,电子商务安全体系由四层组成,由下至上分别是:安全协议层、安全认证层、加密技术层、网络安全层。 图3 电子商务网站安全体系结构 (二)安全体系分层 整个电子商务网站安全体系由下至上分为四层:安全协议层、安全认证层、加密技术层、网络安全层。这四个安全层包含了从安全交易协议到入侵攻击预防的整个防御及安全策略体系。下面就来看一下每一层分别有哪些作用。 (1)网络安全层 网络安全层包含了防御攻击的VPN技术、漏洞扫描技术、入侵检测技术、反

病毒技术、防火墙技术、安全审计技术等,通过一系列的技术防御保证网络被访问时的安全,防止漏洞被攻击、网络被入侵。 (2)加密技术层 加密技术主要保障信息在传输过程中的安全性,防止信息在传输过程中被窃取或篡改。加密技术一般分为对称加密技术与非对称加密技术。 (3)安全认证层 安全认证层涉及到数字签名、数字时间、数字信封、信息摘要、数字凭证、认证机构等。安全认证层可以验证交易双方数据的完整性、真实性及有效性。(4)安全协议层 安全协议层置于电子商务安全体系的最下层,也是电子交易中非常关键的一个部分,通过协议层完成交易。一般电子商务中使用的安全协议有SSL协议和SET协议。 访问控制技术 访问控制是指对网络中的某些资源的访问要进行控制,只有被授予特权的用户才有资格并有可能去访问有关的数据或程序。访问控制是网络安全防范和保护的主要策略,它的主要任务是保证资源不被非法使用和非法访问。常用的访问控制技术有:入网访问控制,网络的权限控制,目录级安全控制,防火墙控制,网络服务器控制,网络监测和锁定控制等。 数字认证技术 数字认证也称数字签名,即用电子方式来证明信息发送者和接收者的身份、文件的完整性(如一个发票未被修改过),甚至数据媒体的有效性(如录音、照片等)。 数字签名又称电子加密,可以区分真实数据与伪造、被篡改过的数据。这对于网络数据传输,特别是电子商务是极其重要的,一般要采用一种称为摘要的技

网络安全:三代防火墙体系结构演变介绍

网络安全:三代防火墙体系结构演变介绍 为了满足用户的更高要求,防火墙体系架构经历了从低性能的x86、PPC软件防火墙向高性能硬件防火墙的过渡,并逐渐向不但能够满足高性能,也需要支持更多业务能力的方向发展。 防火墙在经过几年繁荣的发展后,已经形成了多种类型的体系架构,并且这几种体系架构的设备并存互补,并不断进行演变升级。 防火墙体系架构“老中青” 防火墙的发展从第一代的PC机软件,到工控机、PC-Box,再到MIPS架构。第二代的NP、ASIC架构。发展到第三代的专用安全处理芯片背板交换架构,以及“All In One”集成安全体系架构。 为了支持更广泛及更高性能的业务需求,各个厂家全力发挥各自优势,推动着整个技术以及市场的发展。 目前,防火墙产品的三代体系架构主要为: 第一代架构:主要是以单一CPU作为整个系统业务和管理的核心,CPU有x86、PowerPC、MIPS等多类型,产品主要表现形式是PC机、工控机、PC-Box或RISC-Box等; 第二代架构:以NP或ASIC作为业务处理的主要核心,对一般安全业务进行加速,嵌入式CPU为管理核心,产品主要表现形式为Box等; 第三代架构:ISS(Integrated Security System)集成安全体系架构,以高速安全处理芯片作为业务处理的主要核心,采用高性能CPU发挥多种安全业务的高层应用,产品主要表现形式为基于电信级的高可靠、背板交换式的机架式设备,容量大性能高,各单元及系统更为灵活。 防火墙三代体系架构业务特性、性能对比分布图 基于FDT指标的体系变革 衡量防火墙的性能指标主要包括吞吐量、报文转发率、最大并发连接数、每秒新建连接数等。 吞吐量和报文转发率是关系防火墙应用的主要指标,一般采用FDT(Full Duplex Throughput)来衡量,指64字节数据包的全双工吞吐量,该指标既包括吞吐量指标也涵盖了报文转发率指标。 FDT与端口容量的区别:端口容量指物理端口的容量总和。如果防火墙接了2个千兆